Jeszcze do niedawna firmy łamiące zabezpieczenia urządzeń mobilnych na zlecenie organów ścigania robiły to w sekrecie, ściśle strzegąc nawet informacji o sposobie działania ich oprogramowania. Teraz z dumą tweetują o możliwościach najnowszych wersji swoich produktów. A są one ogromne.

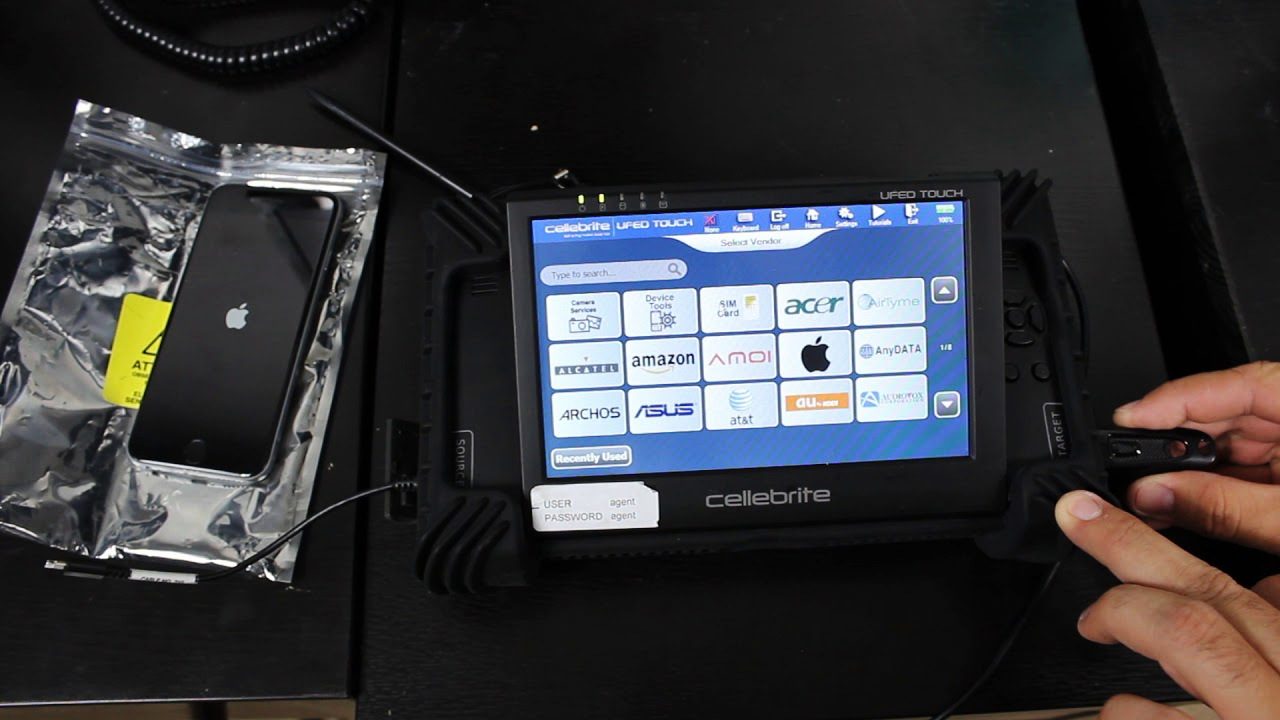

Cellebrite, izraelska firma zajmująca się tworzeniem oprogramowania oraz urządzeń do odzyskiwania danych z telefonów komórkowych, podała do publicznej wiadomości informację o wypuszczeniu na rynek najnowszej wersji swojego flagowego produktu UFED (Universal Forensic Extraction Device), który nazwała UFED Premium. Jak z dumą donoszą Izraelczycy, urządzenie jest w stanie odblokować każdego iPhone’a, również tego z najnowszą wersją oprogramowania (iOS 12.3), która ukazała się nieco ponad miesiąc temu. Cellebrite podaje, że wersja premium wydobędzie również pliki z telefonów z systemem Android, w tym Samsunga Galaxy S9.

„Cellebrite z dumą prezentuje #UFED Premium. Ekskluzywne rozwiązanie dla organów ścigania, służące do odblokowywania i ekstrakcji danych ze wszystkich urządzeń iOS oraz najnowszych z systemem Android” – napisała firma na swoim profilu na Twitterze.

Na stronie internetowej Cellebrite, do której odsyła post, znajdziemy opis możliwości nowego narzędzia, które odblokuje i wydobędzie dane z dowolnego urządzenia z systemem iOS (poczynając od iOS 7) oraz urządzeń z systemem Android – nie tylko Samsunga, ale także Huawei, LG i Xiaomi.

Żaden inny producent oprogramowania służącego do odblokowywania telefonów i ekstrakcji danych nie ujawnił tak wielu szczegółów dotyczących tego typu produktu, przynajmniej nie publicznie. Ten ruch sygnalizuje nie tylko kolejny krok w grze w kotka i myszkę pomiędzy twórcami smartfonów a sponsorowanymi przez rząd firmami, które starają się łamać zabezpieczenia dla swoich potrzeb. Zwiastują również nadejście epoki, w której otwarcie mówi się o tych sprawach

Ogłoszenie Cellebrite jest w pewnym sensie odpowiedzią na działania Apple, które firma jabłkiem w logo podjęła zeszłej jesieni, dodając nowe zabezpieczenia do swojego oprogramowania. Te zabezpieczenia pokonały GrayKey – jedno z najpopularniejszych wśród amerykańskich organów ścigania narzędzi do odblokowywania iPhone’ów (urządzenie jest sprzedawane przez firmę Grayshift z siedzibą w Atlancie i do tej pory miało opinię narzędzia, które jest w stanie załamać każdego iPhone’a).

Jeden z ekspertów ds. bezpieczeństwa iOS, który rozmawiał z WIRED, twierdzi, że Grayshift opracował już narzędzia do odblokowywania (przynajmniej) niektórych wersji iOS 12. Według raportu Forbesa sprzed kilku tygodni, dopiero niedawno firma zaczęła pracować nad narzędziem mogącym złamać również zabezpieczenia Androida. W tym samym czasie Cellebrite ogłasza, że jego nowe narzędzie może odblokować zaszyfrowane telefony z najnowszymi systemami zarówno od Google, jak i od Apple.

„Urządzenie pozwoli organom ścigania na dostęp do najnowszych oraz zaktualizowanych urządzeń, do którego nie mieliśmy dostępu wcześniej”.

Powyższa wypowiedź to słowa Sarah Edwards, kryminolog grupy szkoleniowej ds. bezpieczeństwa w Instytucie Sans. Ani Cellebrite, ani Grayshift nie odpowiedziały na prośbę portalu WIRED o udzielenie więcej informacji na temat najnowszych narzędzi do crackingu telefonicznego.

Cellebrite prawdopodobnie posiadał możliwość odblokowania urządzeń z systemem iOS 12.3 jeszcze przed swoim ostatnim oświadczeniem, mówi Dan Guido, założyciel nowojorskiej firmy ochroniarskiej Trail of Bits i wieloletni, specjalizujący się w systemie iOS, badacz bezpieczeństwa. “To zrozumiałe, że jest to biznes, w którym pracuje Cellebrite”, komentuje ekspert. “Rozwiązanie problemu, a następnie ogłoszenie tego publicznie było tylko kwestią czasu”.

Co bardziej zaskakujące, Guido i inni obserwatorzy tego “wyścigu zbrojeń” odnoszą się do sposobu, w jaki Cellebrite promuje swoje nowe narzędzie. Guido sugeruje, że narastający rozgłos wokół coraz bardziej agresywnych hakerów zatrudnianych przez rządy (takich jak Grupa NSO, która została wielokrotnie zdemaskowana w związku ze zdalnym hakowaniem iPhone’ów i urządzeń z systemem Android), daje Cellebrite poczucie, że firma może swobodnie mówić o swoich, stosunkowo mniej inwazyjnych, technikach. “Mamy rok 2019. Jestem trochę zaskoczony, że tak długo trwał ten proces”, komentuje Guido.

Ta próba prześcignięcia Grayshift – firmy założonej przez byłego pracownika ds. bezpieczeństwa Apple, którego urządzenia GrayKey były często łamały zabezpieczenia iPhone’ów w sytuacjach, gdy Cellebrite nie był w stanie tego zrobić – jest bodźcem do publicznej dyskusji, mówi Matthew Hickey, założyciel firmy ochroniarskiej Hacker House, który ściśle monitoruje ofertę produktów Cellebrite. “Zgaduję, że starają się wyeliminować z rynku GrayKeya. Próbują odbić część klientów”, mówi.

Podobnie jak w przypadku GrayKey, nowy UFED Premium będzie dostępny w regularnej sprzedaży, co pozwoli np. policji na zakup urządzenia wykorzystywanego często do hakowania – i korzystanie z niego do swoich celów. Jest to z pewnością bardzo wygodne dla organów ścigania. Z drugiej strony, jak mówi Guido, “wprowadza to też całe mnóstwo nowych zagrożeń”. Między innymi zwiększa ryzyko, że urządzenie Cellebrite może wpaść w ręce przestępców lub represyjnych rządów. Hickey zwraca uwagę, że starsze modele UFED-ów są od jakiegoś czasu dostępne choćby na eBayu.

Ani Apple, ani Google nie odniosły się do informacji o możliwościach nowego produktu Cellebrite. Wiadomo natomiast, że Apple szykuje się do wydania nowej wersji swojego mobilnego systemu operacyjnego, iOS 13, co ma nastąpić we wrześniu tego roku. Wersja beta oprogramowania ukaże się jeszcze wcześniej, co prawdopodobnie zmusi zarówno GreyKey, jak i Cellebrite, do szybkiego powrotu do…. gry w kotka i myszkę.

DB

Źródło: wired.com