Hakerzy uzyskali dostęp do służbowych skrzynek pracowników obydwu spółek, dzięki czemu weszli w posiadanie ich korespondencji z klientami oraz partnerami biznesowymi. Według ustaleń Niebezpiecznika, do ataku doszło co najmniej miesiąc temu. Portal podaje również, że o incydencie dowiedział się od klientów obydwu firm, którzy otrzymali od nich złośliwe e-maile.

Sprytnie zaplanowany phishing

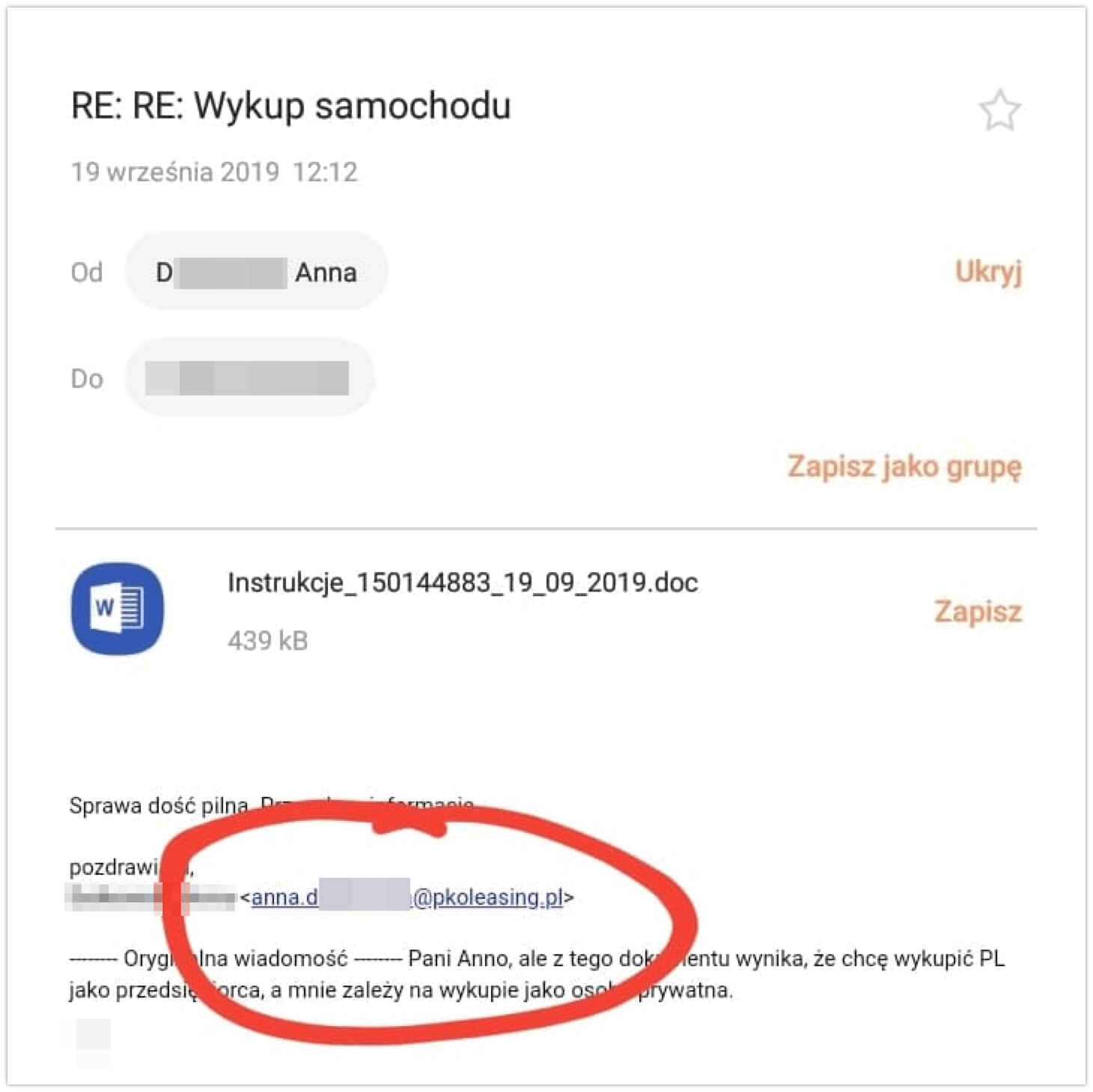

Złodzieje rozsyłali ofiarom maile z zainfekowanymi załącznikami, zawierającymi trojana Emotet. Pozwala on na uzyskanie dostępu do elektronicznej bankowości ofiary, ale również wykradania plików z jej urządzenia oraz szyfrowania ich. Wystarczy zatem, że nabierze się ona na sprytnie zaplanowane oszustwo i pobierze go. A to, że tak się stanie, mogło być w przypadku tego konkretnie ataku, wysoce prawdopodobne. Jak się bowiem okazuje, cyberprzestępcy podszywali się pod pracowników spółek, wykorzystując ich e-mailowe aliasy. Następnie kopiowali w swoich wiadomościach fragmenty z poprzednich korespondencji, dzięki czemu wyglądały one bardzo wiarygodnie:

Jak donosi Niebezpiecznik, wiarygodnie wyglądały również same nazwy załączników:

- Instrukcje_150144883_19_09_2019.doc

- Projekt_umowy 0391310451 23 09 2019.doc

- Zeskanowany_dokument_9543481_24_09_2019.doc

Jeszcze niewiele wiemy o skali tych ataków, natomiast wygląda to naprawdę źle. W jego wyniku w ręce złodziei dostała się nie tylko zawierająca wrażliwe dane korespondencja, zarówno klientów / partnerów, jak i pracowników instytucji, ale przede wszystkim na atak narażone zostały również urządzenia oraz konta bankowe tych pierwszych. To naprawdę dużo za dużo.

Obydwie spółki podały już do wiadomości komunikat o wycieku danych i, jak twierdzą, pracują nad rozwiązaniem problemu. Według redaktorów portalu, prawdopodobną jego przyczyną był phishing, na który najpierw dali się “złowić” pracownicy. A to otworzyło przestępcom furtkę do dalszych działań.

Przeczytaj również: „Zapłać albo opublikujemy twoje kompromitujące wideo”. Oszust rozsyła maile z pogróżkami

DB

źródło: niebezpiecznik.pl